Здравствуйте, люди,

Я знаю, что мы все любим аппаратное обеспечение, мы любим компьютеры и технологии. Однако у них есть и темная сторона, и именно о ней мы сегодня и поговорим. С развитием технологий мы все, как потребители, получаем все новые и новые возможности.

Делать нашу работу лучше, развлекаться, создавать контент. Все эти новые и не очень новые инструменты могут быть использованы людьми с нечистыми побуждениями. Сегодня я познакомлю вас с некоторыми из самых популярных видов мошенничества, которых следует остерегаться.

Первая афера, о которой мы сегодня поговорим, вероятно, самая опасная. В Болгарии давно известно о так называемых телефонных мошенниках, которые обычно звонят пожилым людям, представляясь либо сотрудниками полиции, либо их сыном или дочерью, и срочно просят денег.

Сценарии могут включать, например, попадание сына в автомобильную аварию и якобы звонок копов с требованием взятки или что-то в этом роде. Даже моя собственная бабушка подверглась подобному нападению несколько лет назад, но, слава богу, она не стала связываться и сразу позвонила настоящему парню. Схемы такого рода относительно очевидны, но мошенники пользуются тем, что не все пожилые люди могут мыслить абсолютно трезво, особенно в состоянии стресса. Однако в последнее время этот вид мошенничества стал гораздо более опасным и трудно обнаруживаемым, а его жертвами могут стать не только пожилые люди, но и любой из нас. Причина — стремительно развивающийся искусственный интеллект.

Искусственный интеллект может оказать огромную помощь людям, но, как и все остальное, он может быть использован для совершения преступлений. Сейчас существуют чрезвычайно мощные инструменты для клонирования голоса с помощью искусственного интеллекта. Многим из них достаточно нескольких секунд звучания голоса человека, чтобы имитировать его с высокой степенью достоверности.

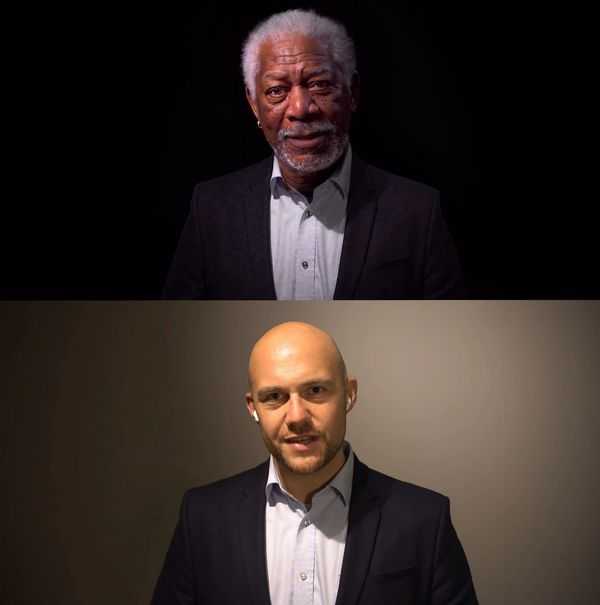

(Фотография является иллюстративной и не представляет реальное программное обеспечение)

Такие инструменты могут быть очень полезны для создания контента, например, для озвучивания компьютерных игр, когда у вас нет бюджета, чтобы нанять десятки актеров. Однако мошенники могут использовать аналогичные инструменты для имитации вашего голоса или голоса близкого человека.

Но как кто-то может получить образец моего голоса?? Самый простой способ — через социальные сети. Если вы загрузили видео с вашими выступлениями, если у вас есть канал на youtube, например.

Еще один очень простой способ — получить телефонный звонок под ложным предлогом. Как я уже сказал, это займет всего несколько секунд вашего голоса.

Мошенники могут использовать в комбинации технику так называемой подмены телефона. Это манипулирование телефонным идентификатором таким образом, что тому, кто принимает звонок, говорят, будто звонят кому-то знакомому.

Как вы можете защитить себя от этого. К сожалению, нет способа защитить себя от клонирования вашего голоса. Узнать ваш номер телефона довольно легко, даже если вы не выкладываете в Интернет никаких видеозаписей. Поэтому самый эффективный способ противодействия — знать об этом виде мошенничества и предупредить своих близких.

Если вам звонят и очень срочно просят денег, даже если голос похож на голос вашего родственника, даже если написано, что это он, постарайтесь это проверить. Например, положив трубку и действительно набрав номер любимого человека.

Следующее мошенничество также очень актуально, и, как мы видели недавно, даже лучшие не застрахованы после того, как канал Linus Tech Tips на youtube был взломан. Это самый известный технический канал в мире с более чем 15 миллионами подписчиков.

Вместе с ним были взломаны еще 4 канала Techquickie.22 миллиона подписчиков и TechLinked с почти двумя миллионами подписчиков. На самом деле, захват каналов на youtube стал чем-то вроде эпидемии: хакеры меняли название канала, аватар и обложку, скрывали старый контент и использовали каналы для прямых трансляций видео, на которых Илон Маск рассказывает о криптовалютах. Целью хакеров была реклама собственного сайта криптовалютного мошенничества.

Более интересным является то, как хакеры смогли взять под контроль эти знаменитые каналы youtube, поскольку мы знаем, что аккаунты google в целом довольно безопасны, требуют двухфакторной аутентификации, и если вы не сделаете что-то действительно глупое, то взломать их, как правило, невозможно.

Мошенники используют технику кражи сессий браузера, что позволяет обойти необходимость выяснения пароля учетной записи и получения двухфакторной аутентификации. Как именно это происходит и как мы можем защитить себя?. Как известно, войдя в браузер на таких сайтах, как google, youtube, facebook и других, вы остаетесь в нем.

Это называется сессией браузера. Сайты и приложения с повышенным уровнем безопасности, например банковские приложения, требуют записывать пароль при каждом входе в систему, а сессия завершается через определенное количество минут. Однако социальные сети стремятся максимально упростить работу с ними, и сеансы просмотра постоянно. Это достигается с помощью определенного файла cookie, который принимается вашим браузером и остается там.

Вот почему при удалении файлов cookie вы оказываетесь не подписаны на все сайты. Хакеры научились красть именно эти файлы cookie. Это происходит благодаря вредоносному программному обеспечению, которое, будучи установленным на ваш компьютер, копирует информацию из ваших браузеров и таким образом крадет ваши сессии.

Копируя кряки, хакер может получить доступ к вашим учетным записям без использования пароля или двухфакторной аутентификации.

В случае с Linus Tech Tips хакеру, к счастью, не удалось изменить пароль учетной записи, он просто использовал ее некоторое время, поскольку для изменения пароля требуется старый пароль плюс двухфакторная аутентификация. Однако в других случаях хакеры даже смогли сменить пароль, просто находясь в браузере, что вызывает особое беспокойство.

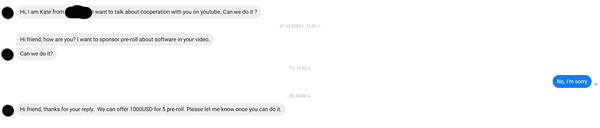

Как происходит кража файлов cookie. В данном случае с известным ютубером — и они получили правдоподобно выглядящее письмо с предложением о спонсорстве. Я сам постоянно получаю такие сообщения.

Предложение включало вложения, которые нужно было загрузить на свой компьютер. Существует техника, при которой вредоносную программу можно даже замаскировать под текстовый файл. Один из сотрудников, имеющий доступ к учетной записи Linus Tech Tips, загрузил эти файлы на свой компьютер.

Однако эта схема используется не только в отношении известных влиятельных лиц. Вы можете получать различные рекламные предложения с вложениями. Пресловутые письма со ссылками — так называемый фишинг.

Сейчас особенно популярно манипулировать результатами поисковых систем, чтобы при поиске чего-либо — скажем, драйверов или бесплатной программы для обработки фотографий — вы попадали на страницу, выглядящую вполне правдоподобно, с которой вы всего лишь скачиваете вирус.

Как защитить себя — быть особенно бдительным, когда речь идет о незнакомых электронных письмах и сообщениях. Тщательно проверяйте сайты, с которых вы скачиваете бесплатные программы, на предмет их легитимности. Сайты, подобные Webparanoid, существуют.com и ScamAdviser.com, где вы можете проверить, является ли сайт мошенническим или подлинным.

Третий популярный вид мошенничества, цель которого — украсть вашу банковскую информацию или обманом заставить вас установить вредоносное ПО, — это довольно популярные спамеры в комментариях под видео на youtube или в других социальных сетях. Особенно если в самом контенте содержится ссылка на это. Например, мое видео 2024 года под названием Как стать опасным хакером носит комедийный характер и на самом деле не имеет ничего общего с реальным взломом.

Комментарии под этим видео были наводнены ботами, рекламирующими услуги взлома. Если вы им доверяете, тем чаще вас будут взламывать. Я, конечно, сразу же удаляю такие комментарии, но многие популярные ютуберы просто не имеют возможности читать все тысячи комментариев.

Распространенной тактикой является использование хакерами аккаунта, похожего на аккаунт автора видео, и попытка заманить людей на мошеннические сайты.

Четвертый вид мошенничества, которого следует остерегаться, связан с двухфакторной аутентификацией. Есть способ преодолеть эту защиту, в том числе при использовании банковских услуг. Этот тип защиты часто полагается на код, отправляемый на ваш телефон по SMS, чтобы подтвердить, что это вы входите в свой аккаунт. Это необходимо, потому что хакеры часто завладевают паролями тысяч пользователей.

Хакеры могут обманом заставить вас отправить им код, который они затем могут использовать для снятия денег с вашего счета.

Схема возникает, когда вы доверяете фальшивому сайту для получения какой-либо услуги, требующей, например, минимального платежа. Хакеры получают вашу банковскую информацию через платеж, но им все равно нужен код, чтобы опустошить счет. Вот почему они сами присылают вам сообщение о том, что вы получите код, и просят вас отправить его им в качестве формы проверки.

На самом деле это код от вашего банка, и если вы не будете обращать на него внимания, то можете стать жертвой мошенничества.

Пятое мошенничество, о котором я расскажу сегодня, связано с тем, что сейчас буквально повсюду — это QR-коды. Это наклейки, которые часто наклеивают на продукты, в различных местах с государственными услугами, в ресторанах и т.д.н. Цель состоит в том, чтобы после сканирования открыть сайт, на котором могут быть указания по продуктам, меню ресторана, информация об услуге или заведении, о котором идет речь.

Мошенники научились наклеивать подобные стикеры в разных местах, иногда даже на настоящие QR-коды. Ничего не подозревающие люди сканируют эти коды и попадают на соответствующие поддельные сайты. Дальше остается только поддаться на какую-нибудь мошенническую схему или загрузить вирус, который может делать то, о чем мы уже говорили в видео.

Чтобы защитить себя, нужно внимательно следить за тем, какие сайты вы открываете, и не загружать ничего с подозрительных страниц.

В заключение хочу сказать, что не стоит быть параноиком и жить в страхе, но также полезно быть бдительным и знать о последних тенденциях в сфере мошенничества. Технологии развиваются, а вместе с ними и способы обмана. Особенно внимательно следует следить за разработками в области искусственного интеллекта. Я уже упоминал о копировании чьих-то голосов, но это только начало.

Мощные искусственные интеллекты могут создавать реалистичные видеоклипы, похожие на реальных людей.

Пока эти видеоролики распознаются относительно легко, но в будущем технология будет становиться только лучше. Поэтому нам придется разработать новые способы проверки подлинности видео и личности человека в целом.

Если вы хотите быть в курсе всех последних новостей, связанных с компьютерной безопасностью и другими интересными темами, касающимися аппаратного и программного обеспечения, продолжайте регулярно следить за блогом mascomsoft.ru.